Celulares hackeados dão acesso a contas bancárias

Apesar da facilidade, acessar conta bancária pelo celular exige cuidados

Por Bruna Kopeski, Eluiza Brunnquell e Stephanie Abdalla

O acesso a contas bancárias pelo celular está cada vez mais popular entre as pessoas, mas a vulnerabilidade desses dispositivos a ataques hackers tem comprometido a segurança dos usuários. Em 2015, a multinacional de cibersegurança Kaspersky Lab registrou 17 milhões de casos de celulares invadidos e considerou 75% dos aplicativos inseguros.

O gerente da loja Dona Flor Mix Rafael Gomes conta que, após acessar uma rede pública de wi-fi, teve o celular hackeado e a conta bancária invadida. “Eu percebi que meus aplicativos estavam sendo acessados sozinhos, e que na minha conta bancária tinha sido feita uma transferência de R$ 4 mil”. O gerente descreve que depois de ligar para o banco responsável pelo o aplicativo para cancelar a transferência, a agência devolveu o dinheiro.

Além do perigo em acessar rede de sinal pública, outra forma de invasão de dispositivo ocorreu com o estudante de letras Marcio Caio Silva que descobriu que o celular estava sendo hackeado quando recebeu um e-mail de confirmação de compra de uma loja online que ele não tinha acessado. “Após receber o e-mail descobri que meus dados estavam sendo monitorados devido ao aplicativo instalado que é conectado junto com um computador”.

O estudante explica que depois da invasão manteve o aplicativo banking no celular, porém, além de não acessar nenhuma conta em outros aplicativos e softwares, não cadastra o cartão de crédito em nenhum site.

O delegado titular do Núcleo de Combates aos Cibercrimes (Nuciber), Demétrius Gonzaga de Oliveira, afirma que o crescimento do número de ataques virtuais se dá, principalmente, pelo franco e amplo acesso a aparelhos celulares e à própria Internet propiciada pela inclusão digital.

Segundo ele, cada situação deve ser analisada individualmente, mas, em qualquer que seja o caso, “é recomendado que a vítima entre em contato com o Nuciber para dirimir dúvidas e adotar os procedimentos pertinentes”.

Oliveira ainda explica que as perícias para verificar qualquer tipo de invasão são realizadas pelo Instituto de Criminalística do Paraná e, portanto, o aparelho suspeito deve ser encaminhado ao órgão para análise.

Usuário se preocupa pouco em proteger celular, diz especialista

De acordo com o professor de informática da Pontifícia Universidade Católica do Paraná (PUCPR) Altair Olivo Santin, os celulares nem sempre são a opção mais segura. “Nós não nos preocupamos em proteger celulares como protegemos computadores, mesmo que existam vários antivírus gratuitos e bons por aí. Por esse motivo, acabamos facilitando o acesso a informações pessoais e que deveriam se manter privadas”.

Outro problema apontado pelo professor é o descuido das pessoas ao acessarem redes de wi-fi públicas. “Não é que elas não sejam seguras, várias são; mas não há como ter garantia de que um estranho não está se apropriando de nossas informações enquanto navegamos por uma rede aberta”. Segundo ele, é importante prestar atenção nos termos que aceitamos antes de acessarmos esse tipo de internet.

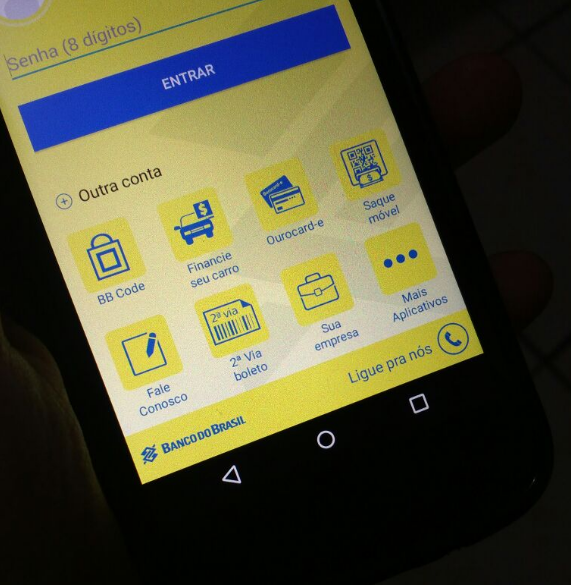

Celulares ultrapassam computadores para acesso ao banco

No Brasil, os celulares ultrapassaram os computadores no ranking de plataformas mais utilizadas para realização de transações bancárias, segundo dados da Federação Brasileira de Bancos (Febraban). Em 2016, 34% delas foram feitas por meio de dispositivos móveis – número que corresponde a um terço do total de movimentação -, enquanto a porcentagem de acessos a contas pelo computador foi de 23%.

Uma enquete realizada pela reportagem com 180 usuários do Facebook indicou que a preferência pelo acesso no celular está relacionada a questões de praticidade e facilidade, mas grande parte deles ainda desconfia da segurança do método. A pesquisa apontou também que, apesar de mais de 84% dos entrevistados utilizar redes de wi-fi públicas, apenas 12% deles lê os termos de aceitação antes de fazer login.

Confira dicas para ter um celular protegido

De acordo com o segurança da informação Rafael Luiz Xavier Wolkning, a invasão de um celular é causada normalmente por erros do próprio usuário que, sem conhecimento, acessa sites e links maliciosos permitindo a entrada de outros usuários. Em casos de invasão é necessário prestar atenção no aparelho; características como o travamento constante, mensagens na tela, arquivos excluídos e lentidão nos aplicativos remetem a celulares hackeados.

Wolkning ainda diz que, caso o celular seja hackeado existe a possibilidade de reverter o estrago. “Procure um especialista em segurança da informação para saber se é possível resolver a invasão. Se o atacante pedir dinheiro para liberar o aparelho, não aceite, apenas procure ajuda”.

Confira abaixo seis dicas para evitar que seu aparelho seja invadido:

- Preste atenção em atividades não autorizadas: sempre esteja à par de todas as transações feitas. Por menor que seja, uma transação não autorizada é sinal de perigo.

- Não ignore notificações: se você receber um e-mail ou mensagem dizendo que seus dados foram alterados e não foi você que o fez, preocupe-se!

- Fique atento a ligações falsas: se alguém te ligar afirmando ser membro de sua agência bancária, insista em retornar a ligação para o número fixo da companhia.

- Não confie em mensagens de números desconhecidos: sua agência tem o dever de informar caso mude de número, portanto se você está recebendo mensagens de números desconhecido, elas não são confiáveis.

- Olhe todos os e-mails: não responda e-mails suspeitos antes de confirmar se o destinatário é seguro.

- Procure links falsos: se você está recebendo notificações duvidosas, certifique-se se não acessou links falsos por engano.

Bancos buscam tornar aplicativos seguros

O banco da Caixa Econômica Federal, afirma que mais de 16 milhões de clientes utilizam o aplicativo do banco para transações financeiras por meio do Internet Banking CAIXA ou mobile banking. O banco fala sobre suas medidas de proteção nesse caso:

- Uso de recursos criptográficos no armazenamento e tráfego de dados;

- Assinatura de códigos para garantir sua integridade e veracidade;

- Dispositivos de segurança de redes com controle e monitoração ativa de tráfego malicioso;

- Controle de acesso a ativos de TI;

- Gerenciamento de identidade digital;

- Sistemas com regras especialistas e correlação inteligente de eventos até o uso de -Especialistas na gestão e otimização desses recursos.